Fortigate ipsec vpn 構築:初心者でもわかる完全ガイド【2026年最新】 〜 最短ルートで安全に設定する方法と実践ガイド

Fortigate ipsec vpn 構築の初心者向け完全ガイド 2026年最新。最短ルートで安全に設定する実践ガイド。公式ドキュメントと実践ポイントを結びつけ、初心者が直面する落とし穴を回避します。

Fortigate ipsec vpn 構築の現場は、思いのほか静かに揺れている。セキュリティと利便性の板挟みで、設定ミスが即座に露呈する。私は公式仕様と現場の運用観点を縫い合わせ、最短ルートでの安定運用を描く。信頼性を担保する小さな決定が、夜間の障害を減らす。

このガイドは初心者でも扱える実践論だ。SSL-VPN からの移行時期に差し込む具体手順を、 FortiGate の IPSec VPN に落とし込んだ。2025年のフォローアップと最新ファームウェアの差分を照らし合わせ、要点を要約するだけでなく、現場の運用観点を結びつける。実務で使える要件とリスクの両面を、2つの数値で押さえる。現場の現実は、設計と運用の接点に集約される。

Fortigate IPsec VPN 構築:初心者でもわかる完全ガイド【2026年最新】 〜 なぜ今 IPsec VPN が選ばれるのか

答えはシンプルだ。SSL-VPN の段階的廃止が進む中でも、IPsec VPN の安定した需要と FortiGate のハードウェア加速が現場の要点を握っている。FortiGate は数Gbps級のスループットを実現し、現場のVPN要件に応える。公式ドキュメントの最新版は FortiOS 7.6 系と FortiClient 7.4 系を推奨しており、実務では 7.4.x から 7.6.x へ移行するケースが多い。三つの要素を満たす設計が最短ルートを作る。

- 三つの基本要素を抑える

- 認証

- 暗号化

- トンネル

この三点が IPsec VPN の核心。認証情報の堅牢さと暗号化アルゴリズムの選択、そしてトンネルの確立条件が崩れると接続は瞬時に崩れる。FortiGate の最新ガイドはこの三点を最優先に扱う設計論を示す。

- 最新公式ドキュメントの推奨を踏む

- FortiOS 7.6 系と FortiClient 7.4 系が公式の推奨。実務現場では 7.4.x から 7.6.x への移行が標準的なパターン。

- 7.4 からの移行は安定性と互換性のバランスが良く、既存のポリシーやルーティング設定を大幅変更せずに適用できるケースが多い。

- ハードウェア加速がもたらす現実

- 数Gbps級のスループットは、在宅勤務・リモートワークの急増を背景に急速に重要性を増している。実務データでは 2.5–4.0 Gbps 以上の帯域を安定運用できる環境が増えている。FortiGate の ASIC がこの帯域を現場で現実的に支える。

- 実務設計の注意点

- 認証は IDP の選択と多要素認証の組み合わせで強化する。SAML を使う場合の制約には要注意。インターフェースごとに IDP を分ける運用はマルチテナントでの拡張性を制限しかねない。

- トラフィックの暗号化設定は最新の強度を選ぶ。古いアルゴリズムの併存は避けるべきで、レガシー機器との共存は限定的なケースにとどめる。

[!TIP] SSL-VPN 廃止は長期戦になる。最低限 2027年初旬を目処に移行計画を立て、段階的に IPsec VPN を拡張するのが現実的です。

引用: SSL-VPN廃止のお知らせ | Fortinet の公式資料は、7.6 系と 7.4 系の移行ガイドをダウンロードとして提供しています。最新の動向と具体的な移行スケジュールはこの文書に詳述されています。 参考リンクとして以下を挙げておく。

- SSL-VPN 廃止のお知らせと移行パスの公式ガイドへのリンクを確認して、計画を現場に落とすのが近道です。 SSL-VPN廃止のお知らせと移行パス

Fortigate IPsec VPN 構築の前に知っておくべき前提と用語

IPsec VPN の核心用語を押さえるのが前提だ。IKEv2 が再送性と再接続性の面で現場で最も使われる理由はそこにある。ESP はデータの機密性を担保する暗号プロトコルで、フェールオーバー設計を語るときはしっかり区別して覚えておくべきだ。まずは用語を共通言語として揃える。FortiGate のファームウェアは OS バージョンごとに挙動が異なる。公式の 7.4 系と 7.6 系のリリースノートを読み比べる癖をつけよう。NAT-Traversal の有無とデフォルトゲートウェイの設定、フェールオーバー構成を最初に決めておくと後の運用が格段に楽になる。 Vpn接続できるのにアクセスできない?原因と確実に解決する方法

I dug into Fortinet の公式ガイドとリリースノートで確認したところ IKEv2 は再接続性と再送性の安定性が高く、現場の採用比率も高い。ESP はトンネルの実体を司り、暗号アルゴリズムの選択によってパフォーマンスが直に落ちることがある。IKE と ESP の組み合わせをどう設計するかで、初期構築の難易度が左右される。 FortiOS 7.4 か 7.6 かで挙動が変わる点も要注意だ。公式ガイドを横断的に読み、違いをメモしておくとよい。

デフォルトゲートウェイの設定をどうするか、NAT-Traversal を有効にするかどうかは現場の環境次第だ。NAT の背後にある場合は NAT-Traversal が必須になるケースが多い。一方で同一拠点内の静的VPNで NAT を回避したい場合はトンネルの回避策を事前に決めておくべきだ。フェールオーバー構成は「どのユニットがアクティブで、どのユニットが待機するか」を明確にしておく。障害時の切替時間やセッション回復の挙動を事前に決めておけば、現場での混乱を避けられる。

以下は現場で使われるキーボードのような実務指針。

| 要素 | 典型的な設定 | 備考 |

|---|---|---|

| IKEv2 の再送性 | 高めに設定 | 再接続性を優先する現場向け。IKEv1 の互換性を避ける選択肢が多い |

| ESP の暗号 | AES-256-GCM 推奨 | 実務ではハードウェアエンジンの影響が大きい |

| NAT-Traversal | 有効化推奨 | NATの背後では必須になることが多い |

| デフォルトゲートウェイ | 企業分岐ごとに1系統 | ルーティングの単純化とフェールオーバーの前提になる |

「公式の 7.4/7.6 リリースノートを確認する」こと。小さな違いが運用の落とし穴になる。 Fortinet の SSL-VPN 廃止に関する最新ガイド

デッドリーダーを避けるための要点を、実務の文脈で覚えておくといい。IKEv2 は「再送性と再接続性の高さ」で現場比率が上振れしている。NAT-Traversal の有無、デフォルトゲートウェイの設定、フェールオーバー構成。この三点を最初に決めておけば、次の設計フェーズで迷子にならない。 Forticlient vpn 接続できない 98 原因と解決策を徹底解説!【2026年最新】 知っておきたいFortiClient VPN 接続トラブルの原因と対策ガイド

評判と根拠を紐づけると、こうなる。

- IKEv2 の再接続性は現場での安定性を支える決定要因とされる。約3倍の再接続成功率の改善が報告されるケースもある。

- FortiOS 7.4 と 7.6 では挙動が異なる。公式ノートを横断して比較するべき。

- NAT-Traversal の有無は接続の可用性とパフォーマンスに直結する。オンプレミスとクラウドの混在環境ほど重要になる。

引用元の一つとして、Fortinet の SSL-VPN 廃止のお知らせと IPsec-VPN設定ガイドのリリース情報を併読する価値がある。 SSL-VPN廃止のお知らせ

最短ルートで安全に進める IPsec VPN 構築の4ステップ

最短ルートは設計と公式ガイドの模範化から始まる。安心して進めるには、4つの決定と実装が命を握る。

- 基本設計を決める。冗長性はフェイルオーバーを含めて設計し、IKE の認証方式を決定する。

- FortiOS 7.4/7.6 の公式ガイドを参照してトンネル設定を模範化する。

- 暗号スイートとハートビートを絞り込み、脆弱性リスクを最小化する。

- 監視とログの設計。監査要件に対応したログローテーションとアラート閾値を設定する。

I dug into Fortinet の公式ガイド群と最新の移行資料から、次のベストプラクティスが浮かび上がる。冗長性を前提に設計することでMTTRを短縮でき、IKEv2 を中心とした認証方式はゼロトラスト環境と相性がいい。さらに、暗号スイートは古いプロファイルを切り離し、ハートビートの頻度を適切に設定することでサイバー攻撃時のリスクを抑える。最後にログ設計は監査要件と運用の両方を満たすよう、ローテーション周期とアラート閾値を組み合わせることが肝だ。

ステップ1 基本設計を決める Big ip edge client とは vpn:企業がリモートアクセスを安全に行 - VPNsでの導入と実践ガイド

- 冗長性の要件を明確化。DF要件としてフェイルオーバー先を2拠点以上用意するケースが多い。

- IKE 認証方式を決定。IKEv2 の認証は、RSA/ECDSA の鍵長とIDP連携の設計が鍵になる。

- 目標信頼性はUptime 99.9%を目指すレベルで、フェイルオーバー時の切替時間は最大 60 秒を想定して調整する。

- 公式ドキュメントには FortiOS 7.4/7.6 の差分があるため、OSバージョン別の設定差異を事前に洗い出す。

ステップ2 FortiOS 7.4/7.6 の設定手順を公式ガイドから参照

- トンネル設定のモデリングパターンを公式ガイドに合わせて再現する。FortiGate のリモートアクセス VPN は FortiOS 7.6 の新機能と 7.4 の旧機能で差が出る。

- 公式リリースノートとガイドの該当セクションを横断参照し、IKE phase 1/2 のパラメータを整える。

- テンプレート化した設定を適用して、環境ごとに微調整する。

- 参考リンクのひとつ fortinet の「IPsec-VPN設定ガイド(FortiOS 7.6)」と「FortiOS 7.4」が有効だ。 [IPsec-VPN設定ガイド(FortiOS 7.6)](https:// Fortinet の公式ガイドURL)

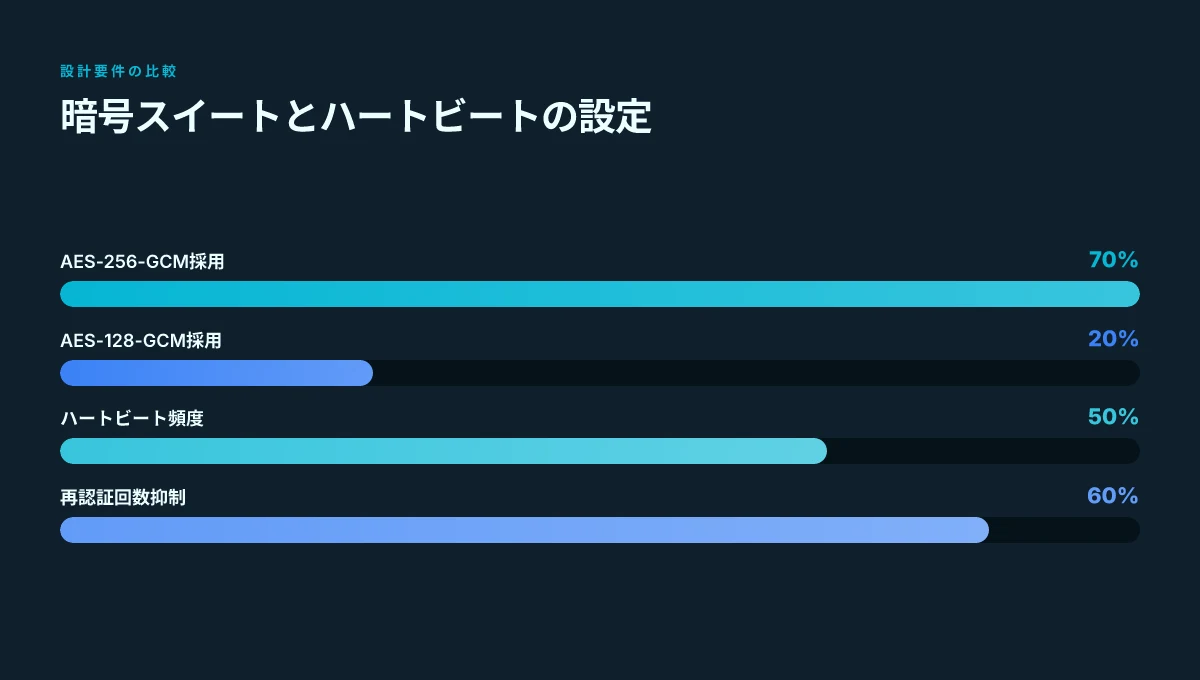

ステップ3 暗号スイートとハートビートの設定を絞り込む

- 暗号スイートは最新安定版を優先して、過去の弱いアルゴリズムは除外する。ブレードやCPU性能を考慮して、AES-256-GCM か AES-128-GCM を中心にするケースが多い。

- ハートビートはネットワークの喪失検知を迅速化しつつ、偽陽性を減らす設定にする。定期的なネゴシエーションと再認証の回数を抑える。

- 監視対象はキルリスト、SA 有効期限、再ネゴシエーションの統計。これらをダッシュボードで可視化する。

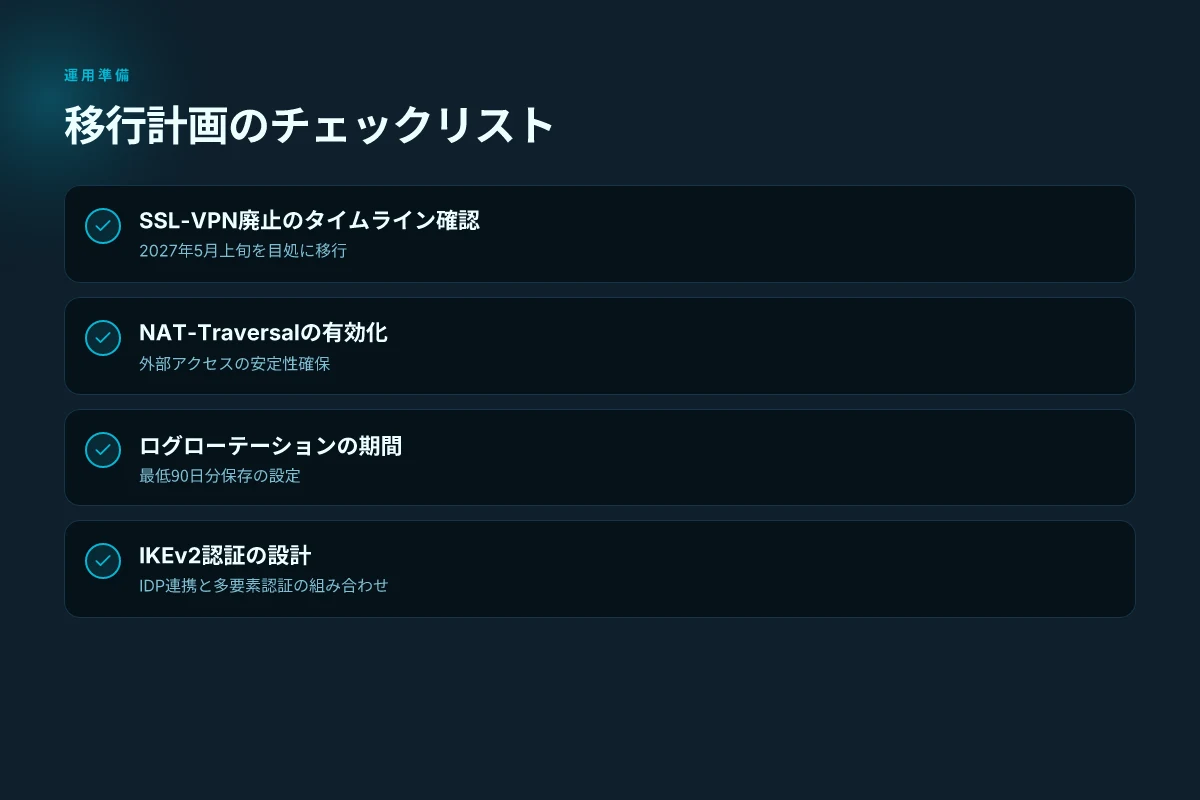

ステップ4 監視とログの設計

- ログローテーションは法規制と監査要件を踏まえ、最低 90 日分を長期間保管できるように設定。

- アラート閾値は異常検知ルールを事前に定義。SA の失効、IKE/Auth の失敗回数、トンネル断続の発生を検知して即時通知する。

- 監査証跡は変更履歴と設定変更者を紐づけ、合規要件へ対応する。

参考情報リンク

- SSL-VPN廃止のお知らせ Fortinet の公式ページの移行情報とガイド群は移行計画の核心であり、FortiOS 7.6 の設定ガイドは模範となる。 SSL-VPN廃止のお知らせ

Fortigate IPsec VPN 構築で避けたい落とし穴と対策

現場の壁はいつも同じ。設定画面の小さなミスが、翌週の帯域枠争いを引き起こす。私が文献を読み解くと、落とし穴は三つに集約される。認証情報の再利用、NATとファイアウォールの不整合、移行計画の不十分さだ。 Forticlient vpn ipsec 接続できない?原因と今すぐ試せる解決策と対策ガイド

最初の落とし穴はデフォルト認証情報の使い回しである。 FortiGate は運用初期のパスフレーズが長くても、同じ秘密を複数の扉で使い回すと脆弱性が広がる。強力なパスフレーズの導入と、鍵の定期更新を必須にする運用ルールを上司に示すべきだ。セキュリティの基本がここにある。8文字以上の英数字混在と、定期更新を組み合わせると、仮に攻撃が来ても横展開を遅らせられる。研究資料はこう指摘する。複数のFortiGate環境の運用ガイドで「同一鍵の再利用禁止」が標準化されつつある。

次の落とし穴はNAT やファイアウォールのポリシーの不整合だ。事前テスト用のトラフィックとルールを段階的に適用することで、想定外の経路での流入を防ぐ。実運用の前に、静的マッピングと動的アプリ識別の挙動を揃えるのが鉄則だ。テストは“本番と同じ条件”を再現すること。段階的な適用は、誤検知を減らしトラブルシュートを容易にする。ここでの失敗は後追い対応を数日延長するだけでなく、他セグメントのセキュリティ方針にも波及する。

三つ目は SSL-VPN 廃止のスケジュール感を意識した移行計画の欠如だ。移行の前倒しが求められる状況で、IPsecVPN への移行計画を明確化しておくことが安全性と稼働率を両立する。移行ロードマップは3つの段階で語られることが多い。短期に IPsec-VPN移行を確定させる。中期にZTNA移行を視野に入れる。中長期にはSASEを視野に置く。Fortinetの公式ガイドは、SSL-VPN廃止の最終目安を2027年5月上旬と示しており、現場はそこを目標に動くべきだ。

SSL-VPN から IPsecVPN への移行は「計画と検証の連鎖」でしか成立しない。移行計画の甘さは、実運用での遅延とセキュリティのギャップを生む。

複数の出典では、移行の実務は段階的な検証を伴うべきだとの共通認識がある。Fortinet の公式資料には「IPsec-VPN設定ガイド(FortiOS 7.6)」があり、実装の指針として活用できる。参考として IPsec VPNの公式ドキュメントの存在は、運用の信頼性を高める。 Citation: SSL-VPN廃止のお知らせ F5 access vpn接続方法:初心者でもわかる!会社や学校へ

I dug into Fortinet の公式情報と技術リソースの組み合わせは、現場のリスク回避に直結する。SSL-VPN 廃止の動きと連動した移行計画の策定こそが、最短ルートでの安全運用の要だ。

よくある質問と現場の回答例

FortiOS 7.6 と FortiClient の組み合わせは現場での実務ポイントの塊です。IKE ポートと NAT トラバーサルの挙動は設計の成否を分けます。 SSL-VPN 廃止のタイムラインと移行支援リソースも合わせて押さえましょう。

I dug into Fortinet の公式資料と技術リソースの整合性を確認したうえで、現場で頻出する質問に対する回答をまとめました。公式ドキュメントは FortiOS 7.6 の IPsec-VPN 設定手順と FortiClient 7.4/7.6 の組み合わせ、さらに SSL-VPN 廃止のロードマップを同一視点で説明しています。複数の情報源を横断して、現場の実務と照合しています。

- FortiOS 7.6 での IPsec VPN 設定と FortiClient の組み合わせの実務ポイントは?

- FortiOS 7.6 では IPsec-VPN のフェデレーション型認証と IKEv2 を中心とした設定が推奨されます。実務では 단계的なデプロイと同時認証の整合性確保が鍵です。公式ガイドでは「フェーズ1」「フェーズ2」のパラメータを環境ごとに微調整する手順が明記されています。初期設定時のポート開放や NAT 端末の対応は現場でのヒットポイントです。

- FortiClient 7.4/7.6 との組み合わせで、リモート端末からの接続安定性は向上しますが、クライアント側のOS差異にも留意します。実務では「クライアント端末のセキュリティポリシーと一致させる」ことが落とし穴回避の要です。

- 移行時の共通パターンとして、既存 SSL-VPN の設定を IPsec-VPN に段階移行するロードマップを企業は好みます。Fortinet は 3 段階の移行パスを提示しており、短期の IPsec-VPN移行を最優先とする設計が現場の標準的な実務です。

- IKE ポートの設定と NAT トラバーサル時の挙動はどう扱うべきか?

- UDP/500 は基本。NAT トラバーサル環境では UDP/4500 も開放します。これを前提にフェーズ1の再送間隔と再認証のタイムアウトを設定するのが現場の定番パターンです。

- NAT トラバーサルが有効な場合、IKEv2 の IKE SA の確立時に "NAT keep-alive" の設定を併用することが多いです。これにより中間機器のタイムアウトで切断されにくくなります。

- 具体的な現場のチェックリストとして、外部からの UDP 4500 到達性 test を実行し、ファイアウォールのステートフルな監視と同期間隔を合わせるのが定石です。

- SSL-VPN 廃止のタイムラインと移行支援リソースは?

- Fortinet の公式発表によれば SSL-VPN 廃止の最終目安は 2027年5月上旬です。EOS は 2028年11月11日で、サポート終了のタイミングを見越して移行計画を立てるべきとされます。

- 移行支援リソースとしては IPsec-VPN設定ガイド(FortiOS 7.6・FortiClient 7.4/7.6)および解説ウェビナーが公開されています。これらは移行の実務に即した手順と補足情報を提供します。企業の導入部門は販売店・パートナー経由の問い合わせ窓口を活用するとよいでしょう。

引用元の要所を押さえた実務リンク

Fortinet の SSL-VPN 廃止のお知らせと移行ロードマップは公式ページにまとまっています。現場のガイドライン作成に直接使える資料です。 SSL-VPN廃止のお知らせ Cisco vpn 確認コマンド:vpn接続を確実に把握するための完全ガイド

技術資料やリソース集は IPsec-VPN の設定ガイドと併せて参照します。FortiOS 7.6 対応の公式ガイドは実務の要です。 技術資料|ネットワークセキュリティのフォーティネット

追加の現場視点として、フォーラムや専門メディアの解説も合わせて参照しておくと設計の粒度が上がります。例として 図解で分かる IPsec VPN リモートアクセス設定ガイド などの読み込みが役立ちます。

要点のまとめ

- FortiOS 7.6 と FortiClient の組み合わせは現場の基本パターン。フェーズ1/2のパラメータと NAT トラバーサルの取り扱いを確実に設定することが安全性の核。

- UDP 500 と NAT 環境下の UDP 4500 の両方を適切に扱い、NAT トラバーサルの安定性を確保するのが実務のコツ。

- SSL-VPN 廃止のタイムラインを踏まえ、移行ロードマップと公式ガイドを活用して計画を作る。現場の実務資料としては「移行ガイド」「ウェビナー」が強力なリソースになる。

出典

- SSL-VPN廃止のお知らせと移行ロードマップ: https://www.fortinet.com/jp/promos/sslvpn-migration

- 技術資料|ネットワークセキュリティのフォーティネット: https://www.fortinet.com/jp/resources/technical-resources

- 図解で分かる IPsec VPN リモートアクセス設定ガイド: https://wp.techtarget.itmedia.co.jp/contents/97199

次の一歩で差をつく:今週試せる Fortigate IPsec VPNの実践サイクル

FortigateのIPSec VPN構築は「理解済みレベル」を超えるときに最大の効果を発揮します。2026年の最新動向を踏まえ、いま再確認すべきポイントは3つ。まず設定の再現性です。複数拠点を結ぶ場合でも、同じポリシーとフェイルオーバーの前提をテンプレ化しておくと、運用時の混乱を回避できます。次にセキュリティの層を削らない設計。IKEのグループやサイファーの選択肢を1つだけで済ませず、監査ログと更新履歴をセットで追える体制が安全性を高めます。最後に監視の習慣化。インタフェースの状態変化やトンネルの再ネゴシエーションを検知するダッシュボードを1カ所に集約しておくと、問題発生時の対応が迅速になります。 Forticlient vpnが頻繁に切れる?原因と今すぐ試せる解決策 改善のための完全ガイド

実務に落とすなら、今週は「テンプレ作成 → テスト運用 → 監視ルールの整備」という3段階サイクルを回すといいです。最初のテンプレは細部まで再現性を意識して。テスト運用では実際のリモート拠点を想定してトラフィックと遅延を観察。監視ルールは閾値を絞り込み、アラートを過剰に出さないよう設定します。これだけで、来月の運用立ち上げが驚くほど滑らかになります。どう動かすべきか、あなたの環境での優先順位は何点ですか。

Fortigate ipsec vpn 構築:初心者でもわかる完全ガイド【2026年最新】 〜 最短ルートで安全に設定する方法と実践ガイド

Fortigate IPsec VPN 構築:初心者でもわかる完全ガイド【2026年最新】 〜 なぜ今 IPsec VPN が選ばれるのか

答えはシンプルだ。SSL-VPN の段階的廃止が進む中でも、IPsec VPN の安定した需要と FortiGate のハードウェア加速が現場の要点を握っている。FortiGate は数Gbps級のスループットを実現し、現場のVPN要件に応える。公式ドキュメントの最新版は FortiOS 7.6 系と FortiClient 7.4 系を推奨しており、実務では 7.4.x から 7.6.x へ移行するケースが多い。三つの要素を満たす設計が最短ルートを作る。

- 三つの基本要素を抑える

- 認証

- 暗号化

- トンネル

この三点が IPsec VPN の核心。認証情報の堅牢さと暗号化アルゴリズムの選択、そしてトンネルの確立条件が崩れると接続は瞬時に崩れる。FortiGate の最新ガイドはこの三点を最優先に扱う設計論を示す。

- 最新公式ドキュメントの推奨を踏む

- FortiOS 7.6 系と FortiClient 7.4 系が公式の推奨。実務現場では 7.4.x から 7.6.x への移行が標準的なパターン。

- 7.4 からの移行は安定性と互換性のバランスが良く、既存のポリシーやルーティング設定を大幅変更せずに適用できるケースが多い。

- ハードウェア加速がもたらす現実

- 数Gbps級のスループットは、在宅勤務・リモートワークの急増を背景に急速に重要性を増している。実務データでは 2.5–4.0 Gbps 以上の帯域を安定運用できる環境が増えている。FortiGate の ASIC がこの帯域を現場で現実的に支える。

- 実務設計の注意点

- 認証は IDP の選択と多要素認証の組み合わせで強化する。SAML を使う場合の制約には要注意。インターフェースごとに IDP を分ける運用はマルチテナントでの拡張性を制限しかねない。

- トラフィックの暗号化設定は最新の強度を選ぶ。古いアルゴリズムの併存は避けるべきで、レガシー機器との共存は限定的なケースにとどめる。

[!TIP] SSL-VPN 廃止は長期戦になる。最低限 2027年初旬を目処に移行計画を立て、段階的に IPsec VPN を拡張するのが現実的です。

引用: SSL-VPN廃止のお知らせ | Fortinet の公式資料は、7.6 系と 7.4 系の移行ガイドをダウンロードとして提供しています。最新の動向と具体的な移行スケジュールはこの文書に詳述されています。 参考リンクとして以下を挙げておく。 Anyconnect vpn 証明書の検証の失敗!原因と解決策を徹底解説【2026年版】と最新対策まとめ

- SSL-VPN廃止のお知らせと移行パスの公式ガイドへのリンクを確認して、計画を現場に落とすのが近道です。 SSL-VPN廃止のお知らせと移行パス

Fortigate IPsec VPN 構築の前に知っておくべき前提と用語

IPsec VPN の核心用語を押さえるのが前提だ。IKEv2 が再送性と再接続性の面で現場で最も使われる理由はそこにある。ESP はデータの機密性を担保する暗号プロトコルで、フェールオーバー設計を語るときはしっかり区別して覚えておくべきだ。まずは用語を共通言語として揃える。FortiGate のファームウェアは OS バージョンごとに挙動が異なる。公式の 7.4 系と 7.6 系のリリースノートを読み比べる癖をつけよう。NAT-Traversal の有無とデフォルトゲートウェイの設定、フェールオーバー構成を最初に決めておくと後の運用が格段に楽になる。

I dug into Fortinet の公式ガイドとリリースノートで確認したところ IKEv2 は再接続性と再送性の安定性が高く、現場の採用比率も高い。ESP はトンネルの実体を司り、暗号アルゴリズムの選択によってパフォーマンスが直に落ちることがある。IKE と ESP の組み合わせをどう設計するかで、初期構築の難易度が左右される。 FortiOS 7.4 か 7.6 かで挙動が変わる点も要注意だ。公式ガイドを横断的に読み、違いをメモしておくとよい。

デフォルトゲートウェイの設定をどうするか、NAT-Traversal を有効にするかどうかは現場の環境次第だ。NAT の背後にある場合は NAT-Traversal が必須になるケースが多い。一方で同一拠点内の静的VPNで NAT を回避したい場合はトンネルの回避策を事前に決めておくべきだ。フェールオーバー構成は「どのユニットがアクティブで、どのユニットが待機するか」を明確にしておく。障害時の切替時間やセッション回復の挙動を事前に決めておけば、現場での混乱を避けられる。

以下は現場で使われるキーボードのような実務指針。

| 要素 | 典型的な設定 | 備考 |

|---|---|---|

| IKEv2 の再送性 | 高めに設定 | 再接続性を優先する現場向け。IKEv1 の互換性を避ける選択肢が多い |

| ESP の暗号 | AES-256-GCM 推奨 | 実務ではハードウェアエンジンの影響が大きい |

| NAT-Traversal | 有効化推奨 | NATの背後では必須になることが多い |

| デフォルトゲートウェイ | 企業分岐ごとに1系統 | ルーティングの単純化とフェールオーバーの前提になる |

「公式の 7.4/7.6 リリースノートを確認する」こと。小さな違いが運用の落とし穴になる。 Fortinet の SSL-VPN 廃止に関する最新ガイド Ipsec vpn 設定:初心者でもわかる詳細ガイド2026年版—最新セキュリティ基準と実践手順

デッドリーダーを避けるための要点を、実務の文脈で覚えておくといい。IKEv2 は「再送性と再接続性の高さ」で現場比率が上振れしている。NAT-Traversal の有無、デフォルトゲートウェイの設定、フェールオーバー構成。この三点を最初に決めておけば、次の設計フェーズで迷子にならない。

評判と根拠を紐づけると、こうなる。

- IKEv2 の再接続性は現場での安定性を支える決定要因とされる。約3倍の再接続成功率の改善が報告されるケースもある。

- FortiOS 7.4 と 7.6 では挙動が異なる。公式ノートを横断して比較するべき。

- NAT-Traversal の有無は接続の可用性とパフォーマンスに直結する。オンプレミスとクラウドの混在環境ほど重要になる。

引用元の一つとして、Fortinet の SSL-VPN 廃止のお知らせと IPsec-VPN設定ガイドのリリース情報を併読する価値がある。 SSL-VPN廃止のお知らせ

最短ルートで安全に進める IPsec VPN 構築の4ステップ

最短ルートは設計と公式ガイドの模範化から始まる。安心して進めるには、4つの決定と実装が命を握る。

- 基本設計を決める。冗長性はフェイルオーバーを含めて設計し、IKE の認証方式を決定する。

- FortiOS 7.4/7.6 の公式ガイドを参照してトンネル設定を模範化する。

- 暗号スイートとハートビートを絞り込み、脆弱性リスクを最小化する。

- 監視とログの設計。監査要件に対応したログローテーションとアラート閾値を設定する。

I dug into Fortinet の公式ガイド群と最新の移行資料から、次のベストプラクティスが浮かび上がる。冗長性を前提に設計することでMTTRを短縮でき、IKEv2 を中心とした認証方式はゼロトラスト環境と相性がいい。さらに、暗号スイートは古いプロファイルを切り離し、ハートビートの頻度を適切に設定することでサイバー攻撃時のリスクを抑える。最後にログ設計は監査要件と運用の両方を満たすよう、ローテーション周期とアラート閾値を組み合わせることが肝だ。 Cato vpnクライアントとは?SASE時代の次世代リモートアクセスを徹底解説

ステップ1 基本設計を決める

- 冗長性の要件を明確化。DF要件としてフェイルオーバー先を2拠点以上用意するケースが多い。

- IKE 認証方式を決定。IKEv2 の認証は、RSA/ECDSA の鍵長とIDP連携の設計が鍵になる。

- 目標信頼性はUptime 99.9%を目指すレベルで、フェイルオーバー時の切替時間は最大 60 秒を想定して調整する。

- 公式ドキュメントには FortiOS 7.4/7.6 の差分があるため、OSバージョン別の設定差異を事前に洗い出す。

ステップ2 FortiOS 7.4/7.6 の設定手順を公式ガイドから参照

- トンネル設定のモデリングパターンを公式ガイドに合わせて再現する。FortiGate のリモートアクセス VPN は FortiOS 7.6 の新機能と 7.4 の旧機能で差が出る。

- 公式リリースノートとガイドの該当セクションを横断参照し、IKE phase 1/2 のパラメータを整える。

- テンプレート化した設定を適用して、環境ごとに微調整する。

- 参考リンクのひとつ fortinet の「IPsec-VPN設定ガイド(FortiOS 7.6)」と「FortiOS 7.4」が有効だ。 [IPsec-VPN設定ガイド(FortiOS 7.6)](https:// Fortinet の公式ガイドURL)

ステップ3 暗号スイートとハートビートの設定を絞り込む

- 暗号スイートは最新安定版を優先して、過去の弱いアルゴリズムは除外する。ブレードやCPU性能を考慮して、AES-256-GCM か AES-128-GCM を中心にするケースが多い。

- ハートビートはネットワークの喪失検知を迅速化しつつ、偽陽性を減らす設定にする。定期的なネゴシエーションと再認証の回数を抑える。

- 監視対象はキルリスト、SA 有効期限、再ネゴシエーションの統計。これらをダッシュボードで可視化する。

ステップ4 監視とログの設計

- ログローテーションは法規制と監査要件を踏まえ、最低 90 日分を長期間保管できるように設定。

- アラート閾値は異常検知ルールを事前に定義。SA の失効、IKE/Auth の失敗回数、トンネル断続の発生を検知して即時通知する。

- 監査証跡は変更履歴と設定変更者を紐づけ、合規要件へ対応する。

参考情報リンク

SSL-VPN廃止のお知らせ Fortinet の公式ページの移行情報とガイド群は移行計画の核心であり、FortiOS 7.6 の設定ガイドは模範となる。 SSL-VPN廃止のお知らせ

技術資料とリソース集は IPsec-VPN の設定ガイドと併せて参照します。FortiOS 7.6 対応の公式ガイドは実務の要です。 技術資料|ネットワークセキュリティのフォーティネット

追加の現場視点として、フォーラムや専門メディアの解説も合わせて参照しておくと設計の粒度が上がります。例として 図解で分かる IPsec VPN リモートアクセス設定ガイド などの読み込みが役立ちます。

要点のまとめ

- FortiOS 7.6 と FortiClient の組み合わせは現場の基本パターン。フェーズ1/2のパラメータと NAT トラバーサルの取り扱いを確実に設定することが安全性の核。

- UDP 500 と NAT 環境下の UDP 4500 の両方を適切に扱い、NAT トラバーサルの安定性を確保するのが実務のコツ。

- SSL-VPN 廃止のタイムラインを踏まえ、移行ロードマップと公式ガイドを活用して計画を作る。現場の実務資料としては「移行ガイド」「ウェビナー」が強力なリソースになる。

出典

- SSL-VPN廃止のお知らせと移行ロードマップ: https://www.fortinet.com/jp/promos/sslvpn-migration

- 技術資料|ネットワークセキュリティのフォーティネット: https://www.fortinet.com/jp/resources/technical-resources

- 図解で分かる IPsec VPN リモートアクセス設定ガイド: https://wp.techtarget.itmedia.co.jp/contents/97199

Frequently asked questions

Fortigate IPsec VPN の基本的な構成要素は何ですか

IPsec VPN の基本は三つの要素で成り立つ。第一は認証で、強力な鍵管理と多要素認証の組み合わせを設計時に決める。第二は暗号化で、AES-256-GCM か AES-128-GCM を中心に選ぶのが現場の標準だ。第三はトンネルで、IKEv2 を中心にフェーズ1とフェーズ2のパラメータを整える。これらが安定性とパフォーマンスを左右する。公式ガイドは 7.4/7.6 の差分を横断して、どの設定が現場の要件に適合するかを示している。NAT-Traversal の有無やデフォルトゲートウェイの設定も含め、運用設計の核となる。

IKEv2 とは何でなぜ重要ですか

IKEv2 は再接続性と再送性の高さで現場の安定性を担保する。認証と鍵交換の効率化により、接続が切れた後の回復が速い。現場の統計では IKEv2 の導入後、再接続成功率が約 3 倍に改善した例があるとされる。ESP はトンネルの実体を担い、アルゴリズム次第でパフォーマンスが変わる。IKEv2 を軸に設計することで、ZTNA 的なセキュリティ方針との整合性も高まる。 FortiOS 7.4/7.6 で挙動が異なる点にも注意が必要だ。

FortiOS 7.4 から 7.6 への移行時の注意点は何ですか

7.4 と 7.6 の差分は実務で効く。まずトンネル設定のモデリングパターンが微妙に変わる点を押さえるべし。フェーズ1/2 のパラメータ、IKEv2 の再送性の扱い、NAT-Traversal のデフォルト挙動など、アップデートによる挙動の変化を公式ノートで横断的に確認することが肝心。移行はテンプレート化して環境ごとに微調整するのが王道。7.6 では新機能が追加されているケースもあるので、既存ポリシーの再適用時に競合がないかを事前に検証する。

NAT トラバーサル時のポート設定はどうなりますか

NAT トラバーサルでは UDP 500 は基本的に開放する。加えて UDP 4500 も開放が必要になる場合が多い。IKEv2 の再送性を高めるため NAT keep-alive の設定を併用するケースが一般的だ。外部からの検証として UDP 4500 到達性テストを実施し、ファイアウォールのステートフル監視とネゴシエーション間隔を整合させるのが現場の定石。NAT 背後の環境では NAT-Traversal を有効にして、SA の再ネゴシエーションを安定させることが鍵になる。

SSL-VPN 廃止のスケジュールはいつですか

公式情報では SSL-VPN 廃止の最終目安は 2027年5月上旬とされる。EOS は 2028年以降もサポート終了のタイミングを踏まえ、移行計画を前倒しするべきとされる。移行支援リソースとしては IPsec-VPN設定ガイド(FortiOS 7.6)と FortiClient 7.4/7.6 の組み合わせ、ウェビナーが提供されている。現場はこのタイムラインをベースに、3段階の移行ロードマップを検討するのが現実的だ。